世界がリオ・オリンピックに注目した夏!8月のマンスリーセキュリティレポート

サイバー犯罪者は常にターゲットを探しており、攻撃の手法や技術も進化させています。そのため、強力なセキュリティ対策を構築していても、100%の防御は難しいのです。マンスリーセキュリティレポートでは、特徴的な情報漏えい事件やセキュリティ侵害事件、業界の話題などをピックアップし、考察していきます。

【目次】

・2016年8月の情報漏えい事件

・漏えい事件の原因を考察

・どうすれば漏えい事件を防げたのか

・2016年8月のトピック

2016年8月の情報漏えい事件

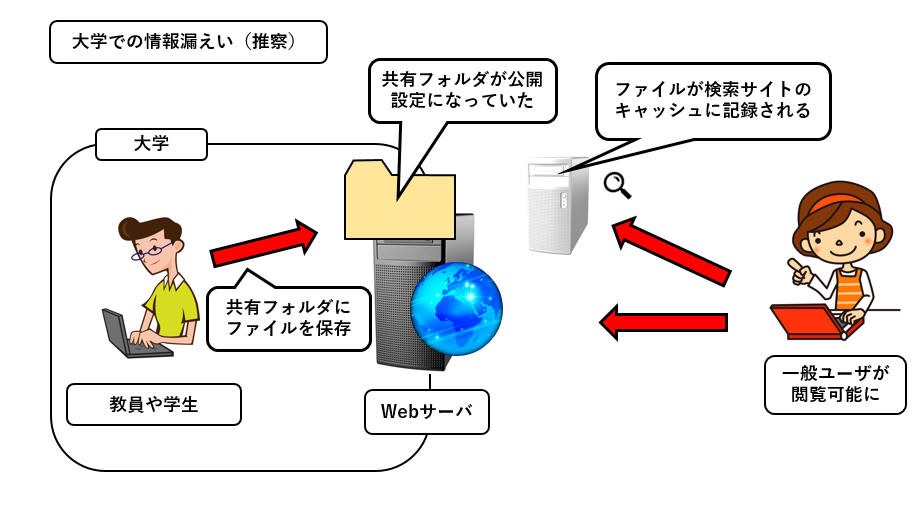

2016年8月も、いくつかの情報漏えい事件が発生しました。今回はその中から、2つの事件を取り上げます。まず8月19日、名古屋大学の宇宙地球環境研究所の教員が、個人情報を含むファイルを誤って同研究所のWebサーバーにアップロードし、約3カ月にわたりWeb上で閲覧可能な状態にあったと発表しました。

これは、7月30日に同研究所のWebサーバー管理者がアクセス履歴を調査している際に発覚したもので、同教員は5月2日に誤ってファイルをアップロードした後、それに気づき5月30日にサーバーからファイルを削除しましたが、Web検索サイトに同ファイルのキャッシュデータが保存されていました。

同大学は8月1日に検索サイトに対しキャッシュデータの削除を依頼し、8月2日に削除されました。閲覧可能な状態となっていた個人情報は、2014年度に年代測定総合研究センターが開催した体験学習の参加者および保護者24名の氏名、性別、連絡先、学校名および学年。そして、同学理学部および大学院環境学研究科の学生(特別聴講学生、科目等履修生、聴講生および研究生を含む)335名の氏名、性別、身分、学修状況などとなっています。

8月23日には、東京電力パワーグリッドが同社の執務室内において、法人情報などを記録した外付ハードディスクを紛失したと発表しました。これは8月10日に同室内で社員が業務のために外付けハードディスクを使用し、8月16日に使用しようとしたところ紛失に気づいたというものです。

紛失した外付ハードディスクには、約21万件の法人情報(契約名義、住所、郵送先、連絡先情報)や社内文書が含まれていました。ただし、紛失したハードディスク内のデータには、高度なセキュリティ対策が講じられており、外部のPCなどでは容易にデータ閲覧ができないことから、データが流出する可能性は極めて低いとしています。

漏えい事件の原因を考察

名古屋大学の事件は、「設定ミス」に該当するものです。一般的に、Webサーバーへファイルをアップロードする際には、Webサーバーへのログインが必要なほか、さまざまな設定が必要になります。内部犯行をしようと思わない限り、わざわざ手間をかけてまでWebサーバーにファイルをアップロードしようとは思わないでしょう。

ということは、Webサーバー上に内部向けのファイル置き場を作成していたか、あるいは別のファイルサーバーとWebサーバーに同じIDとパスワードでアクセスできた可能性が考えられます。なお、同大学では8月31日にも、大学院医学系研究科の教員が、個人情報を含む職務上知り得た情報を、自らのSNSに掲載していたことが発覚したと発表しています。

東京電力パワーグリッドの事件では、外付ハードディスクを含む記憶媒体の管理については、施錠管理による保管や、1日2回の確認と使用前後に管理者が貸出保管状況の確認を行うなどの対策を徹底していたといいます。しかし、紛失したハードディスクを取り扱った同社員が所属するグループにおいては、これらの対策を怠っていたことが判明しています。

いつから対策を怠っていたのかは明らかにされていませんが、対策をしていないことを知っている人物が故意に持ち出した可能性も考えられますし、単純に誤って持ち帰ってしまった可能性もあります。いずれにせよ、学内の人間が関わっていると思われます。

どうすれば漏えい事件を防げたのか

大学の研究室などは、サーバーやネットワークなどのリソースをある程度自由に使用することができます。また、サーバーやネットワークなどに詳しい教員や学生がいれば、オリジナルのサーバーを構築することも少なくないでしょう。ただし、公開Webサーバーにアップロードしたファイルは、そのままでは世界中からアクセスできてしまうことを忘れてはなりません。

研究を目的としている場合は、通常よりも規制がゆるいことが多いのですが、だからといって何をしてもいいということではありません。この大学は、事件がもうひとつ起きていることも考慮すると、基本的なリテラシーが低いように見受けられます。仮に研究で個人情報が含まれたデータを扱うのであれば、氏名や住所などの個人情報に関してはダミーのデータで構わないはずですし、それを個人のSNSで公開するなど、もってのほかです。大学側が教員や学生を対象とした定期的なセキュリティ教育を行い、意識を高めるなどの対策が必要でしょう。

外付けハードディスクなどの外部記憶媒体を業務で使用する場合は、その管理を徹底するべきといえます。業務用のUSBメモリを個人的に使用しようとしてデータを漏えいさせてしまう可能性もありますし、発電所など閉じられた場所にある機器を感染させるために、マルウェアの入ったUSBメモリをわざと落としておくという手法も確認されています。

また、管理を徹底させた上で、データを暗号化して保存することも有効な対策となります。たとえ外部記憶媒体を紛失したり盗難に遭ったりしたとしても、データを暗号化していれば個人情報が漏れることはありません。もちろん、暗号化の強度や暗号に用いるパスワードの管理も問題です。一定以上の強度をもった暗号により暗号化するようにしましょう。なお、特に東京電力パワーグリッドの事件では、管理マニュアルは完璧といって良いほど整備されていました。しかし、それが守られなければ意味がありません。やはりセキュリティ教育によるリテラシーの向上が必要でしょう。

<今回の2つの漏えい事件から考えられる対策>

| 内部ファイル共有の注意点 |

|---|

| ・共有フォルダがWebに公開されていないか確認する |

| ・重要なファイルはオンラインストレージサービスを利用しない |

| ・個人情報が含まれたファイルは共有に注意する |

| ・共有するファイルは暗号化する |

| 記憶媒体管理の注意点 |

|---|

| ・第三者がアクセスできない場所に保管する |

| ・私有の記憶媒体の持ち込みを原則禁止する |

| ・すべての記憶媒体の製品番号と保管場所を把握する |

| ・記憶媒体に保存するファイルは暗号化する |

| ・取り扱いの方法や手順を文書化し、徹底する |

2016年8月のトピック

2016年8月には、オリンピックがブラジルのリオ・デ・ジャネイロで開催されました。日本が過去最高のメダル獲得数を記録するなど、テレビの中継にかじりついていた方も多いのではないでしょうか。しかし、こうした世界的なイベントにはサイバー攻撃者も注目します。

イベントの開催前には、チケット販売を装う詐欺サイトが大量に出現し、そこに誘導させるためのメールも大量に送信されます。こうしたメールやサイトでチケットを購入してしまうと、クレジットカード情報などを盗まれ、悪用されてしまう可能性があります。しかも、チケットが届くとは限りません。チケットは必ず公式サイトで購入するようにしましょう。

また、イベントが始まると、公式サイトにDDoS攻撃を行ってアクセスしづらくして、主催者などに金銭を要求するケースも出てきます。詐欺サイトはその対象がチケット販売からグッズ販売に変わり、ファンを騙そうとします。さらに、世界中から現地へ観戦者が集まりますので、後述する物理的な攻撃も多発します。

ロンドンオリンピックの際に登場した、無料で映像を見られるという偽サイト

物理的な攻撃には、クレジットカード情報を盗むためのスキミングなどが挙げられます。攻撃者はATMなどにカードの磁気情報を読み込む装置を取り付け、カード情報を盗み出したり、露天にお店を出したりします。物理的な攻撃以外にも、サイバー犯罪者が無料の公衆無線LAN(Wi-Fi)のニセのアクセスポイントを設置するケースがあります。こうした無線LANに接続してしまうと、通信内容を盗聴されてしまいます。そこでオンラインサービスを利用してしまうと、IDやパスワードなどを盗まれ、本人になりすましてサービスを悪用される危険性があります。

海外のイベントに行くケースは少ないかも知れませんが、2020年には東京オリンピックが開催されます。そのときには、観戦者や観光客とともに、サイバー犯罪者もこぞって日本を訪れるでしょう。それまでにはサイバー攻撃の手法もさらに進化していると思われます。もちろん、防御する側の技術も向上しているでしょうから、常にセキュリティ意識を高く持つようにしておきたいものです。

吉澤亨史(よしざわ こうじ)フリーランスライター

吉澤亨史(よしざわ こうじ)フリーランスライター自動車整備士として整備工場やガソリンスタンドで長らく働いた後、IT系フリーランスライターとして独立。ここ15年ほどは情報セキュリティ関連を中心に執筆活動を行っている。ただし、パソコンやハード、ソフト、周辺機器、スマホ、アプリ、サービスなどIT系全般はもちろん、自動車など他業界にも対応。