パソコンが突然使えなくなる!?データを人質にされる「ランサムウェア」被害事例と対策

パソコンは、一台あれば大抵のことはできてしまう便利なアイテム。あらゆる重要データや個人情報の管理に使っている方も多いでしょう。

でも、調べものをしたり、ネット通販を楽しんだり、ネット動画を観たり……いつものようにネットサーフィンをしていただけなのに、突然パソコンが動かなくなってしまった! しかも、妙な画面が表示されて、「データが惜しくば身代金を払え!」とおかしな要求をしてきたとしたら……!?

ランサムウェアというウイルスに感染してしまうと、実際にこのような状態に陥ります。他人事に思ったそこのあなた、次に新しいブラウザを開いた瞬間、ランサムウェアに感染してしまうかもしれません!

大切なパソコン、そしてご自身のデータを守るためにも、まずはこの画面のまま、記事に目を通してみてくださいね。

▼目次

データを人質に身代金要求!?恐怖のランサムウェアとは?

【被害事例】メールとウェブサイト、2つの感染経路

開けるな危険!代表的な2つのランサムウェア

ランサムウェアに立ち向かえ!3つの対策でセキュリティ強化

まとめ

データを人質に身代金要求!「恐怖のランサムウェア」とは?

ランサムウェアとは、ransom(身代金)の言葉が表すとおり、パソコン内のファイルデータを人質にとって身代金を要求する不正プログラムです。

「身代金要求型不正プログラム」と呼ばれており、あなたのパソコンをロックし、ファイルを暗号化することで利用できなくし、「再び利用できるようにするためには、5万円をこの口座に振り込みなさい」などと要求してきます。

そもそもランサムウェアは2012年に東欧にて猛威を振るったマルウェア(ウイルスなどを持つ悪意のあるソフトウェア)でしたが、2013年にはアメリカを含む諸国へ被害が広がってきました。(参考:European fraudsters say pay up or your computer and files are goners!(FRAUD MAGAZINE))

そしてとうとう、2015年4月に日本語に対応したランサムウェアの相談が増えたことを受け、経済産業省所管のIT関連の独立行政法人IPA(情報処理推進機構)をはじめとする諸機関は、国内での注意喚起をおこなっています。しかし、あいかわらず毎月10件以上の相談が同機関へ寄せられているようです。近年の注意喚起について下記よりご確認ください。

2016年1月

「ランサムウェア感染被害に備えて定期的なバックアップを」〜組織における感染は組織全体に被害を及ぼす可能性も〜 (IPA 情報処理推進機構)2015年6月

「パソコン内のファイルを人質にとるランサムウェアに注意!」〜メッセージが流暢な日本語になるなど国内流行の懸念〜(IPA 情報処理推進機構)

【被害事例】Webサイトとメール、2つの感染経路

ランサムウェアの感染経路は主に2つ。Webサイトとメールです。それぞれの被害事例をもとに、対策についてご紹介します。

ウェブサイトからの感染

インターネットセキュリティ企業トレンドマイクロ社の調査によると、2015年10月29日以降、中小企業、地域の団体、個人ページなど国内実に70件以上のWebサイトで改ざんの被害が発生しています。改ざんがなされたサイトと気づかず閲覧したことで自動的にランサムウェアがダウンロードされ感染したケースもありました(これをドライブ·バイ·ダウンロードといいます)。

この「閲覧するだけでダウンロードされてしまう」というのが難点で、なかなか防ぐことができません。

メールからの感染

迷惑メールに添付されたファイルを開くことで、ランサムウェアのダウンロードがはじまり感染したケースも。

「不注意にファイルを開かない」とは思っていても、オレオレ詐欺のように巧妙な言い回しの文面でファイルを開くように誘導されてしまいます。

開けるな危険!代表的な2つのランサムウェア

人質とする対象が異なる代表的なランサムウェアの主な症状を2つ説明します。

ファイルを狙うcrypt0l0cker(クリプトロッカー)

| 感染経路 | 改ざんされたウェブサイトの閲覧によりに意図せず感染 |

| 症状 | 各種ファイルの拡張子が書き換えられ暗号化されることで異変に気付きます。 例えば、 「book.pdf」が「book.encrypted」のように書き換えられます。また、暗号化されたファイルが格納されたフォルダ及びデスクトップに「DECRYPT_INSTRUCTIONS.txt」というファイルが作成されると同時に、壁紙に「復号化して使用可能にするには支払いが必要です」という文言が表示。 支払いページへアクセスすると、復号化のための費用とビットコインでの支払い方法が提示されます。 |

| 特徴 | crypt0l0ckerの特徴は、ズバリ流暢な日本語です。 日本人をターゲットに作られたことが顕著であり、特に注意が必要なランサムウェアと言えるでしょう。 |

| 備考 | 似たものに「CryptoLocker」というランサムウェアがありますが、こちらは回復ツールRANSOMWARE DECRYPTOR(Kaspersky Lab.)が提供されています。一方で、crypt0l0ckerについてはまだ復号化手段がありません。 |

パソコン自体を狙うReveton(レベトン)

| 感染経路 | Webサイト閲覧中に意図せず不正なサイトが表示されるか、「閲覧中のウェブページがウイルスに感染している」という警告が表示されます。 |

| 症状 | 警察や政府機関に扮したロゴとともにあなたの所在地などが表示され、感染したパソコンで不正なサイトへアクセスしたことなどの理由で罰金を支払うように請求するページが表示され、そのままの状態でパソコンがロックされます。 ページ上で動画が再生され、あたかもパソコンの内臓カメラで警察から監視されているかのように錯覚させるものもあります。 |

最近では、ロックするだけでなくブラウザやメーラーなどからパスワードを盗み取る機能も増えているという報告もあり、アメリカを中心に猛威を振るっています。

ランサムウェアに立ち向かえ!3つの対策でセキュリティ強化

ここでは、crypt0l0ckerに対する3つの対策を説明します。

※Trend Microのクラウド型セキュリティ基盤によると、Revetonについては、2014年の10月から11月の間に起こった被害件数のうち62%をアメリカが占め ており、日本での被害は報告されておりません

対策1.ソフトウェアの定期的な更新で閲覧中の自動ダウンロードによる感染を防ぐ

IPAサイトにて報告があるように、ソフトウェアに脆弱性がある場合、ドライブ·バイ·ダウンロードで感染してしまう恐れがあります。

これを防ぐために有効なのが、ソフトウェアを最新のバージョンに保つこと。更新をこまめにおこなうことで、ソフトウェアの脆弱性が解消されます。

なかでも、ランサムウェアに狙われやすいソフトウェアは「Windows OS」「Adobe Reader」「Adobe Flash Player」「Java」の4つ。パソコンに入れている方は、すぐに更新しましょう。

自分のパソコンにどんなソフトウェアがいくつ入っているか把握していない、それぞれのソフトウェアの現時点での最新バージョンがわからないといった人は、無料ウイルス対策ソフトにもバージョン確認機能が備わっているものがあるので、更新すべきソフトウェアの検出に活用しましょう。

対策2.被害に遭う前に!crypt0l0ckerに備えるバックアップ設定

crypt0l0ckerの万が一の被害に備えて、復元するための自動バックアップ設定をしておきましょう。 Windows 10における操作手順を説明します。

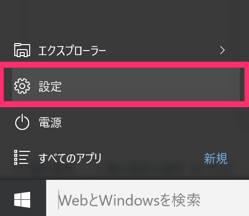

(1)「設定」ボタンをクリックします。

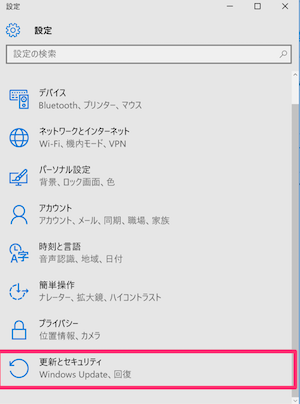

(2)「更新とセキュリティ」ボタンをクリックします。

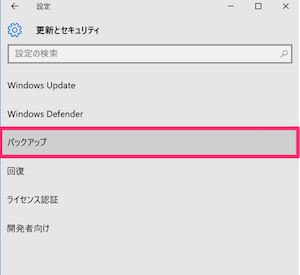

(3)「バックアップ」ボタンをクリックします。

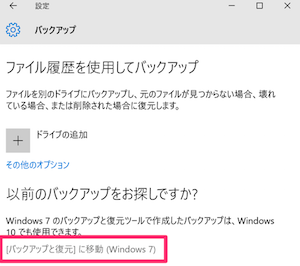

(4)「バックアップと復元に移動(windows 7)」ボタンをクリックします。

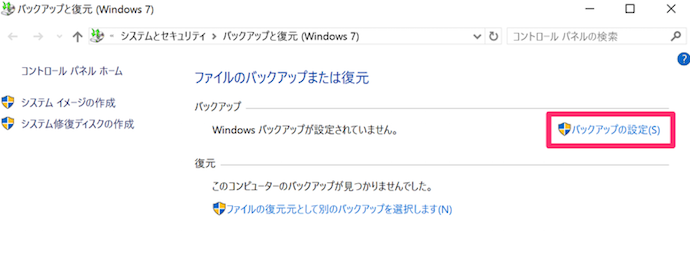

(5)「バックアップを設定」ボタンをクリックします。

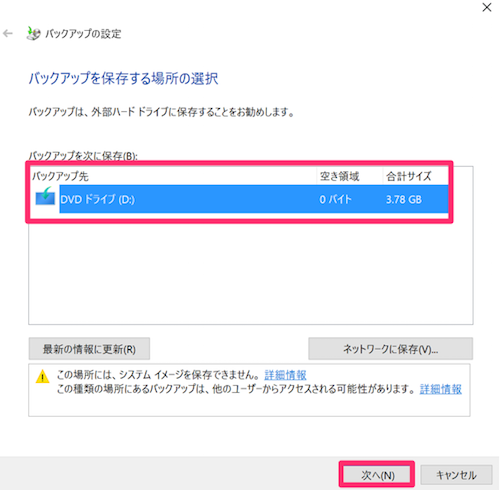

(6)バックアップ先を選択し、「次へ」ボタンをクリックします。

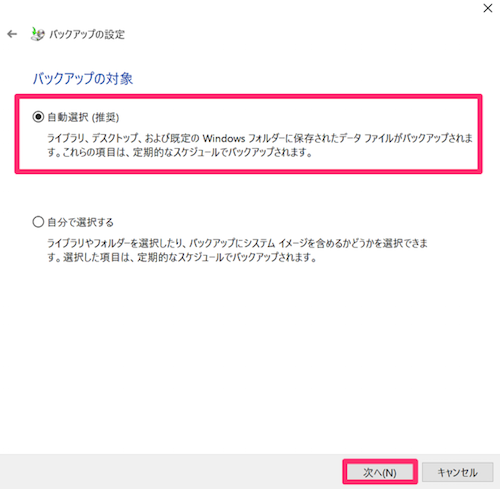

(7)「自動選択(推奨)を選択し、「次へ」ボタンをクリックします。

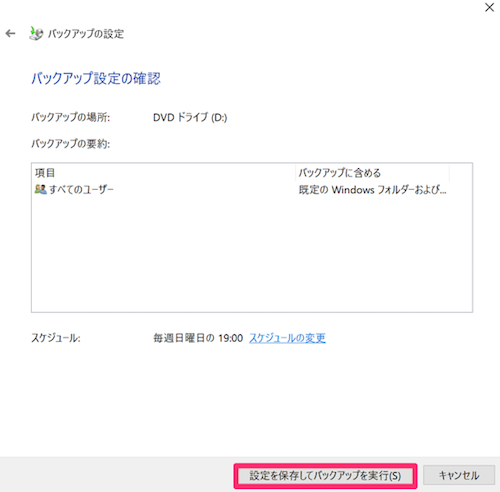

(8)「設定を保存してバックアップを実行」ボタンをクリックします。

以上で、バックアップの設定は完了です。

対策3. 被害に遭ってしまったら……。crypt0l0ckerに感染した際の対処

最後は、実際にcrypt0l0ckerがダウンロードされてしまった際の対策について。これまでの説明から、一度感染したら身代金を払わない限りデータは戻らないのはと思う方もいらっしゃるかもしれませんが、まずは慌てずにこちらを試してみましょう。

Microsoft社が無料で提供しているアンチウイルスソフト「microsoft safty scanner」を使ったcrypt0l0ckerの削除方法をご紹介します。(※ Windows 10における操作手順を説明いたします)

(1) ダウンロードページへアクセスし。「ダウンロード」ボタンをクリックしましょう。

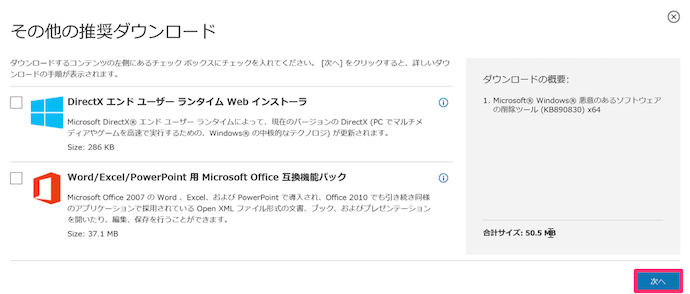

(2)「次へ」ボタンをクリックすると、ダウンロードが開始されます。

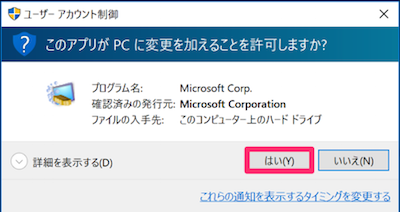

(3)「フォルダーを開く」ボタンをクリックし、ダウンロードされたファイルをダブルクリック。その後「はい」ボタンをクリックします。

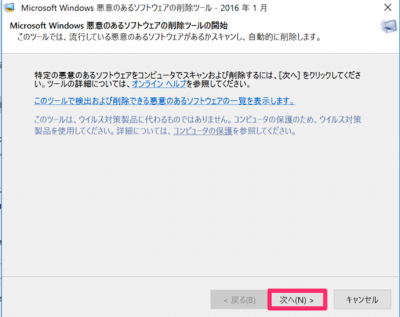

(4)「次へ」ボタンをクリックします。

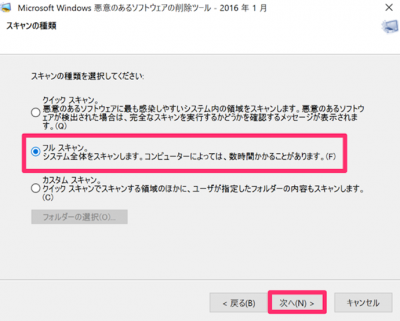

(5)「フル スキャン」ボタンを選択し、「次へ」ボタンをクリックします。

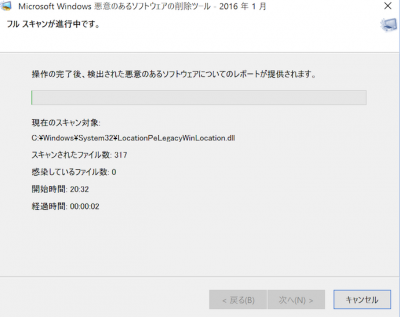

(6)スキャンが開始されます。

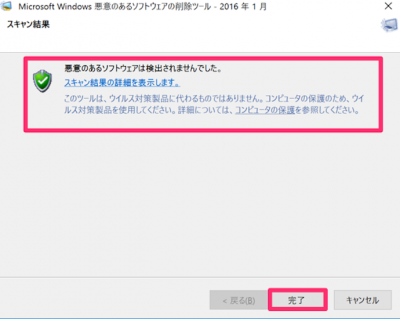

(7)「悪意のあるソフトウェアは検出されませんでした」という出力を確認し、「完了」ボタンをクリックします。

なにかしら検出された場合は「望ましくない可能性のあるソフトウェアが見つかりました」というメッセージが出力され、ウイルス名を表示した上で削除することが可能です。

まとめ

ランサムウェアはCrypt0l0ckerとReveton以外にも数多く存在し、経路も機能も年々巧妙になっています。

まずは日頃から定期的にバックアップをとることが肝心ですが、当コラムでも引き続き最新のセキュリティ事情を発信していきますので、ご確認ください。

aki(あき)ネットワークエンジニア 大手Nierでネットワークエンジニアとして最前線で戦う傍ら、個人運営のサイト「ネットワークエンジニアを目指して」を運営し、読者を「ネットワークトラブルに恐れることなく立ち向かえるネットワークエンジニア」へと導くことを信条に、ネットワーク技術の解説と自身のノウハウを広めている。著書に「見てわかるTCP/IP」など。 Twitter:ibook

aki(あき)ネットワークエンジニア 大手Nierでネットワークエンジニアとして最前線で戦う傍ら、個人運営のサイト「ネットワークエンジニアを目指して」を運営し、読者を「ネットワークトラブルに恐れることなく立ち向かえるネットワークエンジニア」へと導くことを信条に、ネットワーク技術の解説と自身のノウハウを広めている。著書に「見てわかるTCP/IP」など。 Twitter:ibook